「最近、取引先や社内の人間を名乗る不審なメールが届く」

「もし社員がうっかり怪しいメールの添付ファイルを開いてしまったら…」

デジタル化が進む現在、このような不安を抱える中小企業の経営者や総務担当者は少なくありません。

実在する企業や知人を装う「なりすましメール」は手口が年々巧妙化しており、被害が後を絶たないのが現状です。

本記事では、なりすましメールを見分ける具体的な方法から、万が一開いてしまった場合の初動対応、そして情シスがいない中小企業でも確実に会社を守るための根本的な解決策までを網羅して分かりやすく解説します。

なぜ社員は騙される?なりすましメールの恐ろしい手口と被害

「うちの社員はITリテラシーがあるから大丈夫」と思っていても、なりすましメールの被害に遭うケースは珍しくありません。

なぜなら、最近のなりすましメールは、一見しただけでは偽物と見抜けないほど精巧に作られているからです。

甚大な被害をもたらす3つの代表的な脅威

- Emotet(エモテット):

過去にやり取りした実際のメール内容や、実在する取引先の担当者名を巧みに流用して攻撃メールを送りつけてきます。「先日の会議の議事録です」「請求書の件でご連絡しました」といった自然な文面と、ショートカットファイルやパスワード付きZipファイルで送られてくるため、普段注意している社員でも疑わずに開いてしまい、ウイルスに感染します。 - ランサムウェア:

メールのリンクやファイルから感染すると、社内ネットワークにあるデータが暗号化され、元に戻すための身代金(ランサム)を要求されます。業務が完全に停止し、倒産の危機に直面する企業も少なくありません。 - フィッシング詐欺・ワンクリック詐欺:

普段利用しているサービス(銀行やクレジットカード会社など)を装い、偽のログイン画面に誘導してIDやパスワード、口座情報を盗み出します。また、リンクをクリックしただけで不当な料金を請求されるワンクリック詐欺への誘導にも使われます。

送信元を偽装する「封筒と便箋」の仕組み

なぜ、実在する企業のアドレスからメールが届くように見えるのでしょうか?それは、電子メールの仕組み(SMTPという通信プロトコル)を悪用しているからです。

手紙に例えると、メールには実際の配達に使われる「封筒(エンベロープ情報)」と、私たちがメールソフトで読む「便箋(ヘッダー情報・本文)」が存在します。郵便局員(メールサーバー)は封筒の宛名だけを見て配達するため、攻撃者は「封筒」には正しい情報を書き、「便箋」の差出人名を有名企業や取引先の社長の名前に偽装します。このシステム上の隙を突いているため、通常のメールソフトの表示だけでは偽装を見抜くのが難しいのです。

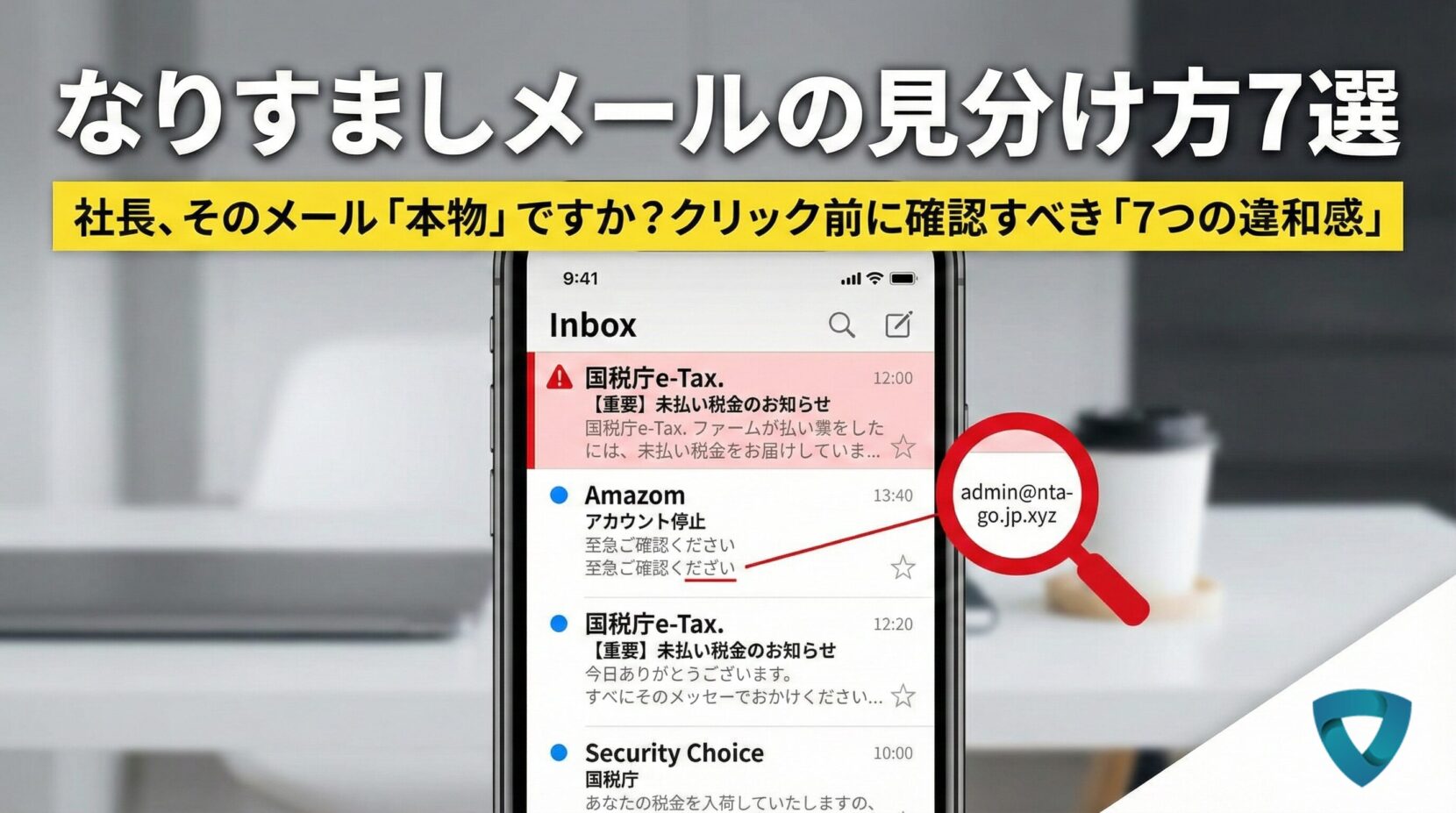

今すぐできる!なりすましメールの見分け方7選

被害を未然に防ぐためには、まずは社員一人ひとりが「怪しいメールを見分けるポイント」を知っておくことが重要です。以下の7つのポイントを社内で共有しましょう。

1. 送信元のメールアドレスやドメインを1文字ずつ確認する

表示名が取引先の名前でも、実際のメールアドレスが全く無関係の文字列になっていることがあります。また、正規のドメインに似せた「偽ドメイン(例:example.co.jp を examp1e.co.jp と数字の1に変えるなど)」が使われていることもあるため、アルファベットを一文字ずつ確認することが大切です。

2. 日本語の言い回しやフォントに違和感がないかチェックする

海外の攻撃者が翻訳ソフトを使って作成したメールの場合、不自然な敬語や、普段見慣れない旧字体・中国語の漢字が混ざっていることがあります。また、不安を煽って急いでリンクを踏ませようとする文面(「アカウントが停止されました」等)には特に警戒が必要です。

3. リンクや添付ファイルを安易に開かない

メール本文に記載されたURLや添付ファイルは、絶対に安易に開いてはいけません。リンクにマウスカーソルを合わせる(スマホなら長押しする)と実際の遷移先URLが表示されるので、それが正規の公式サイトのURLと一致するか確認してください。可能であれば、メールのリンクは使わず、ブラウザのブックマークや検索から公式サイトへ直接アクセスしましょう。

4. メールソース(ヘッダー情報)のIPアドレスを確認する

少し専門的になりますが、メールソフトの機能で「メールソース(ヘッダー情報)」を表示し、「Received」や「Return-Path」の項目を確認する方法があります。ここには実際の送信元のIPアドレスが記載されており、IPアドレスは偽装できません。このIPアドレスを調べ、正規の企業のサーバーから送られているかを確認します。

5. 送信ドメイン認証(SPF / DKIM / DMARC)をチェックする

企業側が設定している「送信ドメイン認証」の結果を確認することも有効です。

- SPF: 送信元のIPアドレスが詐称されていないかを検査します。

- DKIM: 電子署名を用いて、メールが改ざんされていないかを検知します。

- DMARC: SPFやDKIMの認証に失敗したメールをどう処理するか(隔離や拒否)を設定する技術です。

Gmailなどの場合、メールの詳細情報から「SPF: PASS」「DKIM: PASS」となっているかを確認することで、なりすましかどうかを判別する材料になります。

6. 迷惑メールフィルター機能を活用する

メールソフトやプロバイダが提供している「迷惑メールフィルター」機能をオンにしておきましょう。多くの疑わしいメールを自動的に迷惑メールフォルダに振り分けてくれます。ただし、100%防げるわけではないため過信は禁物です。

7. 差出人に別の手段で直接確認する

もし「本物かもしれないが、少し怪しい」と感じた場合は、メールに返信するのではなく、電話や普段使っているビジネスチャットなど、メール以外の手段で相手に直接「このメールを送りましたか?」と事実確認をするのが最も確実で安全な対策です。

【警告】自社がなりすましの「加害者」になるリスク

なりすましメール対策は、「受信者」として騙されないことだけではありません。経営者として認識すべきは、「自社のメールアドレスがなりすまされ、取引先にウイルスメールをばら撒いてしまう(加害者になる)リスク」です。

自社のパソコンがEmotetなどに感染すると、アドレス帳のデータが盗まれ、自社を名乗る攻撃メールが関係各所へ一斉に送信されてしまいます。こうなれば、「あの会社からウイルスが送られてきた」と取引先からの信用は失墜し、最悪の場合は損害賠償問題に発展します。

「自社は迷惑メールを送っていない」と思っていても、適切なセキュリティ対策や送信ドメイン認証(SPF/DKIM/DMARC等)を設定していなければ、知らぬ間に加害者に仕立て上げられてしまうのです。

【重要】もし社員が添付ファイルを開いてしまったら?

どれだけ注意喚起をしていても、ヒューマンエラーをゼロにすることはできません。もし社員がなりすましメールのリンクを踏んだり、ファイルを開いてしまった場合は、パニックにならず以下の初動対応を速やかに行いましょう。

- ネットワークから即座に切断する(LANケーブルを抜く):

マルウェアの社内ネットワークへの蔓延や、外部への情報流出を防ぐため、感染が疑われるPCは即座にWi-Fiをオフにし、有線LANケーブルを抜いて物理的に隔離します。 - パスワードを変更し、二段階認証を設定する:

偽サイトにIDやパスワードを入力してしまった場合は、別の安全な端末から、該当サービスのパスワードをすぐに複雑なものに変更してください。また、被害を最小限に抑えるため二段階認証を有効にしましょう。 - 最新のセキュリティソフトでスキャンと駆除:

ネットワークから隔離した状態で、信頼できるセキュリティソフトを使用してオフラインスキャンを実行し、PC内の脅威を特定・駆除します。OSも最新の状態にアップデートしましょう。

個人の「見分ける力」に頼るセキュリティは限界

ここまで見分け方や対処法を解説しましたが、経営者や総務担当者が直視すべき現実があります。それは、「社員の注意やリテラシー(教育)だけに頼るセキュリティ対策には限界がある」ということです。

前述した「メールソースのIPアドレス確認」や「SPF/DKIM認証のチェック」を、日々の業務の中で社員全員に完璧に実行させるのは現実的でしょうか?答えは「NO」です。

なりすましメールは日々進化しており、ITの専門家でさえ見破るのが難しいケースが増えています。社員一人の一瞬のミスが、会社全体の機密情報漏洩や、取引先へのウイルス拡散という致命的な事態を招きます。個人のスキルに依存するのではなく、システムで強制的に脅威をブロックする仕組みが必要です。

情シス不在の中小企業は「入り口の箱」で一括ブロックせよ!

各PCにウイルス対策ソフトを入れるだけでは、ソフトの更新忘れや無効化といった管理の漏れが発生します。専任のIT担当者(情シス)がいない中小企業に最もおすすめなのが、「UTM(統合脅威管理)」の導入です。

UTMなら社内ネットワークの大元で防御可能

UTMは、インターネットの出入り口(ルーターの下など)に設置する「セキュリティの箱(ハードウェア)」です。

- 危険な通信を入り口で遮断: 万が一、社員が巧妙ななりすましメールのリンクをクリックしてしまっても、UTMが不正なサイトへのアクセスを通信の段階でブロックします。

- マルウェアの侵入を防ぐ: メールの添付ファイルにウイルスが潜んでいないか、ネットワークの入り口で検知・隔離します。

- 一元管理で手間いらず: 各PCのソフトの更新状況や社員のリテラシーに依存せず、UTM一台設置するだけで社内のすべての機器(PC、スマホ、複合機など)を丸ごと守ることができます。

よくある質問(FAQ)

Q. スマホ(iPhoneやAndroid)でなりすましメールを見分けるには?

A. スマホは画面が小さく、差出人のメールアドレスが省略して表示されがちです。差出人の名前をタップ(または長押し)して、実際のメールアドレス(@以降のドメイン)を表示させ、不審な文字列でないか必ず確認してください。

Q. 添付ファイルは開かずに、プレビューしただけでもウイルスに感染しますか?

A. メールソフトのプレビュー機能の脆弱性を突くウイルスが存在するため、プレビューしただけでも感染するリスクはゼロではありません。身に覚えのない不審なメールは、プレビューもせずに即座に削除するのが鉄則です。

Q. 従業員が数名の小さな会社でも、なりすましの標的になりますか?

A. はい、なります。最近はセキュリティの堅い大企業を直接狙わず、取引のある無防備な中小企業を踏み台にして大企業へ侵入する「サプライチェーン攻撃」が急増しています。規模に関わらず、ネットワークの出入り口を守るUTMなどの対策は必須です。

Q. メールソフトの迷惑メールフィルターだけでは防げませんか?

A. フィルターは有効な対策の一つですが、Emotetなどの巧妙ななりすましメールは、通常のビジネスメールを装うためフィルターをすり抜けることが多々あります。そのため、ネットワーク全体を監視するUTMとの「多層防御」が推奨されています。

まとめ:自社に最適なセキュリティ対策を把握しよう

なりすましメールを見分ける知識は大切ですが、それと同時に「人がミスをしてもシステムで守り切る環境(UTM)」を整えることが、企業の信用と資産を守る絶対条件です。

「うちの会社の規模なら、どのUTMを選べばいいの?」「導入費用やリースの相場はどれくらい?」と疑問をお持ちの方は、ぜひ当サイトのデータベース(UTMスペック・価格比較表)をご活用ください。業者に言われるがまま高い機器を導入する前に、適正な価格とスペックを知ることが重要です。

自社にピッタリのUTMを見つける・適正価格を知る

情シス不在の中小企業向けに、人気UTMの実勢価格やスペックを完全公開中!UTM製品データベースを見る

「現在提案されている見積もりが妥当か知りたい」という方向けの

無料セキュドック(見積もり適正診断)も実施中です。