「うちは小さい会社だし、盗まれるような情報もないから大丈夫」

これ、正直めちゃくちゃよく聞きます。でも現場で何度も見てきた立場から言うと、その考えが一番危ないです。

実際に被害にあった会社の社長さんも、最初は同じことを言っていました。

「うちが狙われるわけない」って。

でも現実は、そこじゃないんです。狙われているのは“あなたの会社の先にいる取引先”なんです。

- 取引先に大手企業がいる

- メールで請求書や資料をやり取りしている

- 社員が自分のPCやスマホを仕事で使っている

- セキュリティ対策はウイルスソフトだけ

- パスワードは使い回しが多い

- IT担当がいない(または兼任)

1つでも当てはまるなら、正直ヒヤッとする状況です。

「なぜ中小企業が踏み台にされるのか」を理解し、明日から具体的に防ぐ行動を取れる状態にする

そもそも「サプライチェーン攻撃」って何なのか

狙われているのは“あなたの会社”じゃない

サプライチェーン攻撃っていうのは、直接ターゲットを攻撃しない手口です。

どういうことかというと、大企業や有名企業を直接攻撃するのではなく、その取引先や関連会社を経由して侵入します。

つまり「守りが弱そうな会社」から入って、最終的に本命にたどり着くイメージです。

ここで問題なのは、中小企業は「自分が狙われる」という意識が薄いことなんですよね。

でも実際は「入口として狙われている」んです。

なぜ中小企業が選ばれるのか

理由はシンプルで、「入りやすいから」です。

大企業はセキュリティにお金も人もかけています。でも中小企業はどうしても後回しになりがちです。

現場でもよくあるのが、「ウイルスソフト入れてるから大丈夫でしょ」という認識です。

これ、半分正解で半分間違いです。

今の攻撃は、ウイルスソフトだけでは防げないケースが増えています。

中小企業は「本命ではないが入口として最も狙われやすい」存在です

実際にどうやって侵入されるのか(リアルな手口)

メール1通で始まるケースがほとんど

一番多いのは、やっぱりメールです。

「請求書です」「見積もりの件です」みたいな、それっぽい内容で送られてきます。

しかも差出人が取引先そっくりだったりするので、普通に開いてしまいます。

添付ファイルを開いた瞬間に感染、というパターンが多いです。

「うちの社員は大丈夫」と思っていても、忙しい現場では判断ミスは普通に起きます。

パスワードの使い回しが突破口になる

もう一つ多いのが、パスワードです。

同じパスワードをいろんなサービスで使っていると、1つ漏れたら全部突破されます。

これ、実際かなり多いです。

「覚えられないから仕方ない」という気持ちはわかりますが、攻撃側はそこを狙っています。

一度入られると、メールや取引先情報を自由に見られる状態になります。

取引先になりすましてさらに拡大する

侵入された後が本当に怖いところです。

あなたの会社のメールを使って、取引先にウイルス付きメールが送られます。

受け取る側は「知っている会社」からのメールなので、ほぼ確実に開きます。

こうして被害がどんどん広がります。

そして最終的に、大企業や重要なシステムに到達します。

放置するとどうなるか(正直ここが一番きつい)

取引停止は普通に起きる

一番ダメージが大きいのはこれです。

「セキュリティが甘い会社」というレッテルが貼られます。

特に大企業はコンプライアンスが厳しいので、取引停止になるケースもあります。

実際に「再発防止が確認できるまで契約停止」となった事例も見ています。

売上に直撃します。

損害賠償の話になることもある

被害が広がると、損害賠償の話になることもあります。

「あなたの会社から広がった」という事実が残るからです。

ここ、かなり胃が痛くなるポイントです。

保険でカバーできるケースもありますが、全部ではありません。

しかも信用はお金では戻りません。

社内もかなり混乱する

現場は本当にバタバタします。

PC停止、調査、復旧、取引先への連絡、謝罪…

通常業務どころではなくなります。

IT担当がいない会社ほど、誰が何をやるか分からず混乱します。

「あのとき対策しておけば」という話になります。

被害は「情報漏えい」ではなく「信用と取引」が壊れることです

よくある誤解と現場のズレ

ウイルスソフトがあれば大丈夫という誤解

これは本当に多いです。

もちろん入れていないよりはいいです。

でも今の攻撃は、正規のソフトに見せかけたり、人の操作を利用したりします。

つまり「気づかずに許可してしまう」ケースが増えています。

ソフトだけでは防ぎきれません。

社員教育は意味がないと思っている

「どうせミスするから無駄」と言われることもあります。

でも実際は逆です。

一度でも話を聞いている人は、違和感に気づく確率が上がります。

現場では「これ怪しくないですか?」と止まったことで防げた事例もあります。

ゼロにはできなくても、確実にリスクは下がります。

うちは小さいから狙われないという思い込み

これが一番危ないです。

むしろ小さい会社ほど狙われます。

理由は単純で、守りが薄いからです。

そして取引先に大企業がいれば、それだけで価値がある入口になります。

「小さいから安全」は完全に逆です。

「守られていない会社」ほど攻撃側にとって価値が高いです

最低限ここだけはやってほしい対策(現実ライン)

メールの開き方ルールを決める

まずここです。

添付ファイルはすぐ開かない、URLは一度確認する、というルールを決めてください。

できれば「怪しいと感じたら誰に聞くか」まで決めておくといいです。

これだけでも事故はかなり減ります。

現場ではこのルールがあるかどうかで差が出ます。

パスワードの使い回しをやめる

全部覚えるのは無理なので、管理ツールを使うのが現実的です。

少なくとも「メール」「クラウド」「会計」は別にしてください。

ここが突破されると被害が一気に広がります。

正直ここは最優先です。

コストもほとんどかかりません。

社員に一度だけでも説明する

難しい研修は不要です。

「こういうメールが来る」「こうなったら危ない」だけでいいです。

10分でもいいので共有してください。

現場で止まる確率が上がります。

これ、やる会社とやらない会社で差が出ます。

どこまでやるべきか迷ったら比較で判断

| 状態 | リスク |

|---|---|

| ウイルスソフトのみ | 侵入される可能性が高い |

| メールルールあり | 初期侵入をある程度防げる |

| パスワード管理あり | 横展開を防げる |

| 社員への共有あり | 被害拡大を止めやすい |

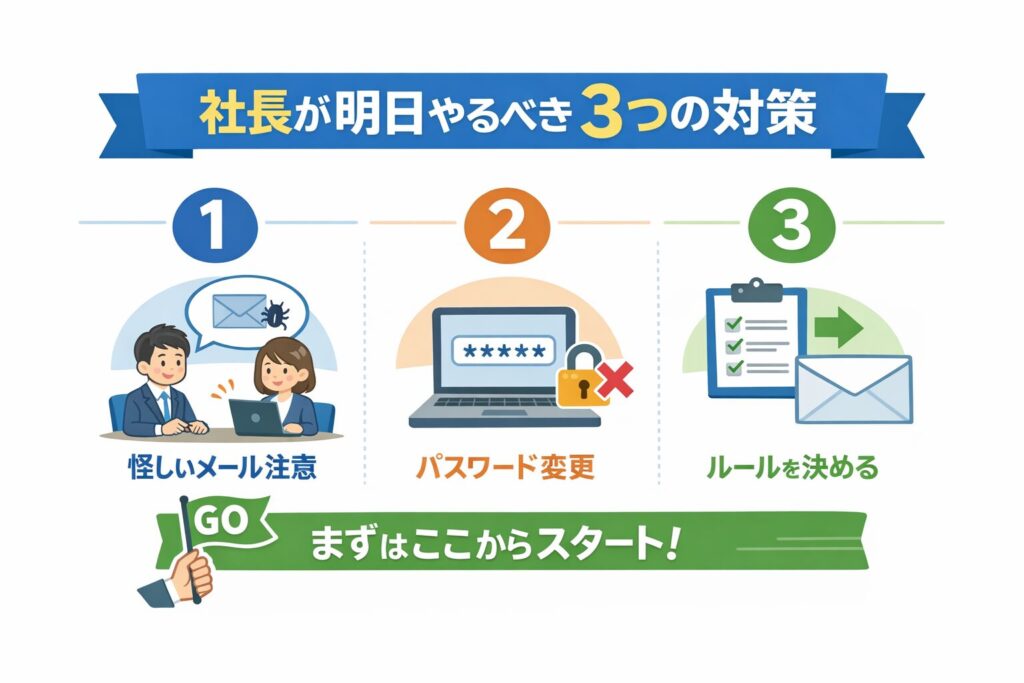

まとめ:明日、社長がやるべき一歩

ここまで読んでいただいて、正直「うちも危ないかも」と思ったなら、その感覚はかなり正しいです。

でも安心してください。全部を一気にやる必要はありません。

まずはこの3つだけでいいです。

- 社員に「怪しいメールの話」を10分する

- パスワードの使い回しをやめる

- メールの開き方ルールを決める

ここからスタートすれば大丈夫です。

そして「自社でどこまでやればいいか分からない」と感じたら、無理に判断しないでください。

状況は会社ごとに違います。

「うちは関係ない」と思った瞬間が一番危ないです。今このタイミングで動けるかどうかで、未来は大きく変わります。